文字サイズ

文字サイズ

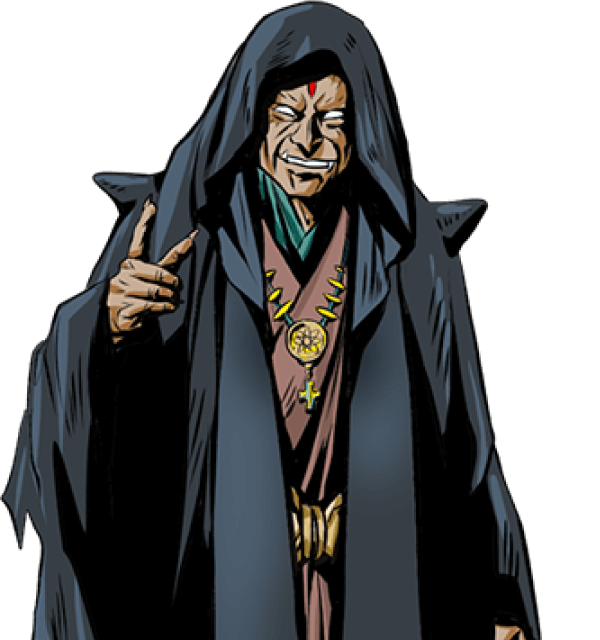

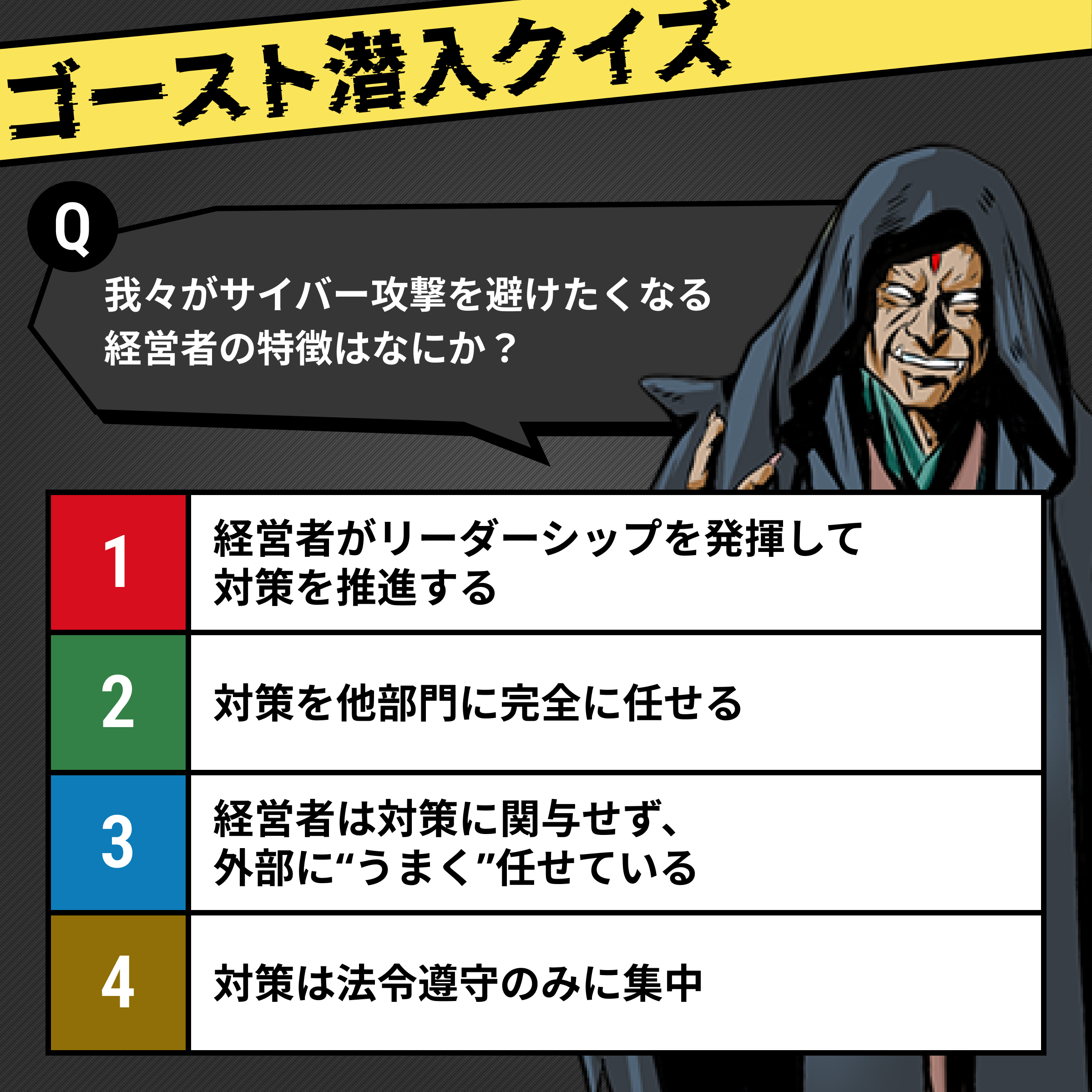

Xで出題した「ゴースト潜入クイズ」を集めた。

設問ごとに潜入の常套手口を仕込んである。果たして、我らが好む抜け穴を見抜けるかな?

東京都がXに投下した「診断チェック表」をここに封じた。

各セミナーの項目をすべて潰せたなら、その回の攻め口は見当たらん。悔しいが“合格”だ。

ひとつでも空白があれば――そこが我らの入口。今すぐ塞いでみせろ。

#056

匿名アクセスを禁止していた

“誰かわからない者”には門を開かぬ──理想的な城だ。

#001

経営者がリーダーシップを発揮して対策を推進する

我々サイバーゴーストが最も好むのは、経営者が無関心な企業だ。対策が他部門任せだと、そこに隙間が生まれる。しかし、経営者がリーダーシップを発揮すれば、我々の侵入も一筋縄ではいかなくなる。